Theo báo cáo của Cục An toàn thông tin, Bộ Thông tin và Truyền thông, những cuộc tấn công sử dụng AI làm ảnh hưởng đến an toàn an ninh mạng gây thiệt hại khoảng 1.026 nghìn tỷ USD trên thế giới, đối với Việt Nam là 8.000 - 10.000 tỷ đồng.

Theo báo cáo tổng hợp từ BShield – công cụ bảo mật ứng dụng được phát triển bởi Verichains, 91% các vụ lừa đảo trên không gian mạng là lừa đảo tài chính và 60% các nạn nhân đều bị lừa lấy thông tin, đánh cắp tài sản qua điện thoại cá nhân.

Tại sự kiện Vietnam Security Summit (Hội thảo và Triển lãm An toàn không gian mạng Việt Nam 2024) lần thứ 6 diễn ra tại Hà Nội ngày 30/5, ông Nguyễn Hữu Giáp – Giám đốc Sản phẩm BShield đã mô phỏng 2 hình thức phổ biến mà mà người dùng có thể bị hacker “gài bẫy” thông qua các phần mềm liên kết, điều khiển mã độc với thao tác vô cùng đơn giản.

Không cần là hacker vẫn có thể đánh cắp dữ liệu người dùng

“Trong bối cảnh phát triển kinh tế giai đoạn chuyển đổi số, ngày càng nhiều doanh nghiệp, nhất là khối ngành tài chính - ngân hàng, cung cấp dịch vụ đến người dùng cuối thông qua ứng dụng di động. Đây là mắt xích giao thoa quan trọng giữa hoạt động kinh doanh trực tuyến của doanh nghiệp và thiết bị của mỗi người dùng nhưng lại chưa được quan tâm bảo vệ đúng mức. Với đặc thù doanh nghiệp đã nhiều năm nâng cao bảo mật ở phía máy chủ, các đối tượng tấn công lợi dụng người dùng chưa đủ hiểu biết, hàng rào bảo vệ ở ứng dụng còn lỏng lẻo và các công cụ tấn công được rao bán tràn lan để tấn công vào ứng dụng”, ông Giáp chia sẻ.

Ông Nguyễn Hữu Giáp chia sẻ tại Vietnam Security Summit.

Theo ông Giáp, kỹ thuật tấn công vào ứng dụng điện thoại được thực hiện rất đơn giản bằng cách dùng những phần mềm sẵn có, kết hợp với 1 chút kiến thức về IT cơ bản là có thể tùy ý sử dụng.

Sau đó, những “hacker không chuyên” này chỉ cần lên các kịch bản để dẫn dắt người dùng qua các cuộc gọi, tin nhắn, sắp xếp lịch phỏng vấn nhằm đánh cắp thông tin quan trọng và trục lợi từ chúng thông qua các phần mềm can thiệp. Đây cũng lý do các vấn đề lừa đảo qua điện thoại ngày càng gia tăng khi việc tiếp cận và sử dụng các phần mềm can thiệp ngày càng dễ dàng, và hầu hết các ứng dụng di động chưa trang bị hoặc chưa hoàn thiện các lớp bảo mật cơ sở dữ liệu trên thiết bị người dùng.

Sau đó, dù thiết bị có tự phát hiện mã độc và yêu cầu người dùng xóa app thì mã độc vẫn có khả năng lưu lại trên thiết bị để tiếp tục theo dõi, chỉ khi nào người dùng reset hẳn thiết bị về factory setting thì mới an toàn.

2 hình thức gài bẫy người dùng phổ thông nhất

Tại sự kiện, đại diện BShield mô phỏng 02 hình thức phổ biến mà mà người dùng có thể bị hacker “gài bẫy” thông qua các phần mềm liên kết/điều khiển mã độc với thao tác vô cùng đơn giản.

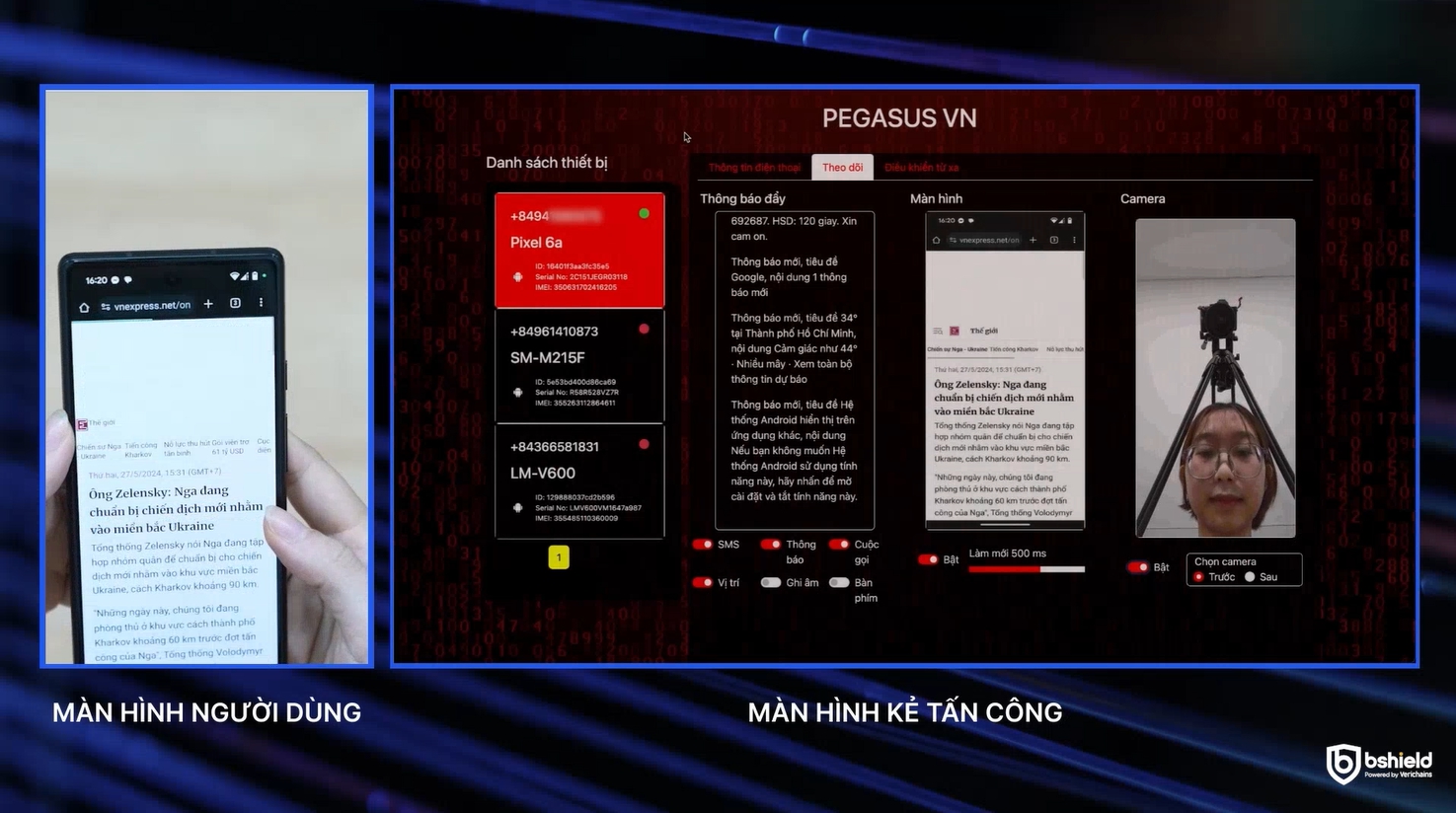

Thứ nhất , kẻ xấu sử dụng phần mềm can thiệp từ xa bằng cách lừa người dùng cài đặt mã độc khai thác lỗ hổng bảo mật. Từ đó, ứng dụng mã độc theo dõi hoàn toàn mọi hoạt động của người dùng, từ màn hình đến camera trước, các thông tin cơ bản của máy.

Mô phỏng cũng cho thấy mã độc liên kết với ứng dụng theo dõi này có thể qua mặt hầu hết các hàng rào phòng thủ của các các ứng dụng ngân hàng. Khi người dùng nhập thông tin cũng là lúc tài sản đã nằm trong diện nguy hiểm, với tất cả thông tin cần thiết để thực hiện việc chuyển tiền (mã OTP) nằm ngay tầm mắt của hacker. Đồng thời mã độc này có khả năng chiếm quyền kiểm soát thiết bị từ xa, dẫn đến các trường hợp hacker tự chuyển tiền ra khỏi tài khoản khi người dùng không để ý.

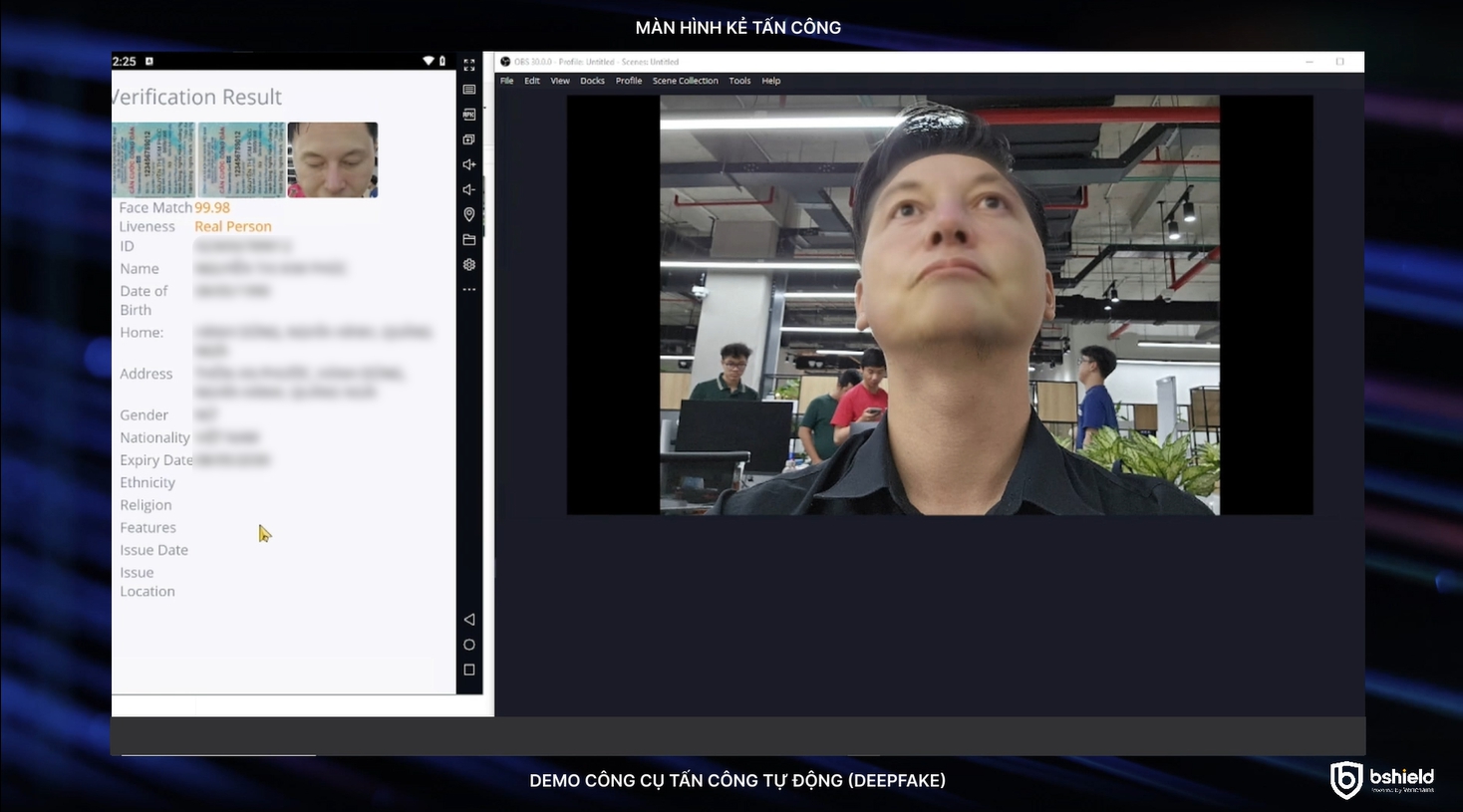

Thứ 2 là thủ thuật lợi dụng kỹ thuật deepfake để qua mặt eKYC - một phương thức kỹ thuật khác được dùng để qua mặt hàng rào bảo mật bằng định danh, cũng như các kỹ thuật khác để lấy thông tin định danh.

Hai dữ liệu quan trọng nhất trong eKYC là ảnh giấy tờ và khuôn mặt. Để xác minh một người là thật, công cụ sẽ cần so sánh khuôn mặt của họ với ảnh trên giấy tờ, đồng thời yêu cầu người dùng chứng minh khuôn mặt đó là dữ liệu "sống", bằng cách thực hiện các cử động theo yêu cầu, như nghiêng trái phải, ngẩng lên, cúi xuống.

Theo ông Giáp, kẻ tấn công thường thực hiện cuộc tấn công trung gian MitM (Man-in-the-Middle), can thiệp vào giữa giao tiếp của người dùng (thường là trên điện thoại) và máy chủ, để đưa dữ liệu deepfake vào xác thực sau khi đã ghi lại được thông tin gương mặt bằng những cuộc phỏng vấn online giả mạo.

Tất cả các kỹ thuật tấn công trên ngoài lỗi sơ xuất mất cảnh giác của người dùng còn 1 phần rất quan trọng là do ứng dụng di động có điểm yếu và không tự bảo vệ phát hiện môi trường thực thi mất an toàn.

BShield là công cụ bảo mật quan trọng cho khách hàng doanh nghiệp để chống lại các kiểu tấn công mạng trên các ứng dụng quan trọng.

Do vậy ngoài việc người dùng thường xuyên tự trang bị kiến thức, các ứng dụng có mức độ quan trọng như banking, ví điện tử, fintech và dịch vụ công cần phải vá các lỗi bảo mật và bổ sung các tính năng bảo mật.

Lúc này, những giải pháp như BShield là cực kỳ quan trọng để bổ sung lớp bảo mật cho ứng dụng di động quan trọng chống lại hầu hết các kiểu tấn công của hacker. BShield có thể che dấu các thông tin quan trọng trong ứng dụng tránh bị hacker khai thác, bảo vệ dữ liệu gởi từ ứng dụng lên server tránh hacker đánh cắp hoặc thay đổi thông tin.

Ngoài ra, giải pháp này cũng có khả năng phát hiện môi trường thực thi không an toàn có những trình theo dõi can thiệp vào ứng dụng nhằm đánh cắp hay giả mạo thông tin, đồng thời phát hiện việc can thiệp vào ứng dụng để thay đổi logic ứng dụng hay, đánh cắp thông tin người dùng.

Kết luận tại hội thảo, ông Giáp nhấn mạnh việc các doanh nghiệp sử dụng các biện pháp tăng cường lớp bảo mật cho các ứng dụng kinh doanh, thương mại, có liên quan trực tiếp đến dữ liệu, tài sản người dùng là cần thiết.

Đây cũng có thể được xem là một trong những chiến lược bảo vệ danh tiếng, uy tín và thương hiệu cho doanh nghiệp. Qua đó, giảm thiểu rủi ro tấn công ứng dụng gây tổn thất tài chính, bảo vệ lợi ích cho doanh nghiệp và người dùng.